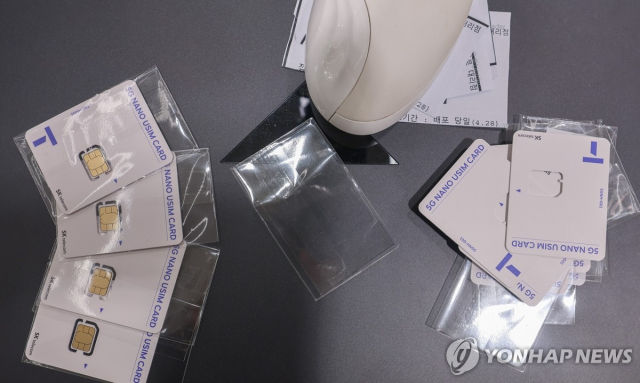

속보= SK텔레콤 가입자 정보 유출 사건을 조사 중인 정부가 가입자 전화번호, 가입자식별키(IMSI) 등 유심(USIM) 복제에 활용될 수 있는 정보 4종 등의 유출을 확인했다고 29일 밝혔다.

다만, 단말기 고유식별번호(IMEI) 유출은 없었다고 확인했다.

과학기술정보통신부는 민관합동조사단의 지난 1주일간 조사를 토대로 1차 분석 결과를 이날 발표했다.

민관합동조사단은 지금까지 SK텔레콤에서 유출된 정보를 확인한 결과 가입자 전화번호, 가입자식별키 등 USIM 복제에 활용될 수 있는 4종과 유심 정보 처리 등에 필요한 SK텔레콤 자체 관리용 정보 21종이 빠져나갔다고 설명했다.

조사단은 "이에 따라 현재 SK텔레콤이 시행 중인 유심 보호 서비스에 가입하는 경우 이번에 유출된 정보로 유심을 복제해 다른 휴대전화에 꽂아 불법적 행위를 하는 이른바 '심스와핑'이 방지된다"고 밝혔다.

유심 보호 서비스는 명의자가 쓰던 기기가 아닌 다른 기기에서 탈취한 명의로 통신 서비스를 접속하려 할 경우 이를 차단하는 기능이다.

SK텔레콤은 또 비정상인증시도 차단(FDS)을 통해 불법적으로 유심을 복제한 뒤 자사 통신망에 접속을 시도하는 행위를 탐지·차단 중이다.

조사단은 SK텔레콤이 공격받은 정황이 있는 서버 3종, 5대를 조사했고 기타 중요 정보들이 포함된 서버들에 대해 조사를 확대 중이라고 밝혔다.

조사단은 또 해킹 사건 조사 과정에서 침투에 사용된 BPF도어(BPFDoor) 계열의 악성코드 4종을 발견했다고 밝혔다.

이 공격 수법은 리눅스 운영체제에 내장된 네트워크 모니터링·필터 기능을 수행하는 BPF(Berkeley Packet Filter)를 악용한 백도어라는 설명이다. 은닉성이 높아 해커의 통신 내용을 탐지하기 어려운 특징이 있다.

한국인터넷진흥원(KISA)도 지난 25일 '최근 해킹 공격에 악용된 악성코드·IP 등 위협 정보 공유 및 주의 안내'라는 제목의 보안 공지문을 통해 SK텔레콤 공격에 쓰인 것으로 추정되는 IP와 악성 코드 해시값 및 파일 정보를 공유하며 기업·기관 주의를 당부한 바 있다.

과기정통부는 "유심 정보 유출로 인한 국민 불안과 피해를 최소화하기 위해 유심 교체와 더불어 유심 교체에 상응하는 예방 효과를 가진 유심 보호 서비스 가입을 적극 권장한다"고 말했다.

이어 보다 많은 국민들이 신속하고 편리하게 유심 보호 서비스에 가입할 수 있도록 예약 시스템 채널을 확대하도록 SK텔레콤 측에 촉구했다고 덧붙였다.

아울러 과기정통부는 현재 예약제로 운영 중인 SK텔레콤의 유심 보호 서비스에 대해 예약 신청·완료 시부터 서비스에 가입된 것과 동일하게 SK텔레콤이 100% 책임질 수 있도록 협의를 마치고 즉시 시행하도록 했다고 밝혔다.